使用SSH Keys免密码连接LISH

使用Linode主机也已经快一年了,期间一直蹭在人主机下,虽然有root权限,却不好意思要Lish权限(母机控制),今天终于折腾出用公钥和私钥直接连接Lish,特此备忘。

首先折腾这个公钥私钥已经不是一天两天的事情了,苦于网上基本没有教程或者让人非常费解,一直看不懂(灵曦比较笨…),经过一番摸索终于搞定了。

先说明一下原理:首先你必须先产生一个公钥和一个私钥,所谓公钥就是人人都可以获得的密钥,也就是说客户端和服务器端都必须有同一个公钥才能正常连接。同时客户端还必须有私钥来验证公钥,才能正常连上服务器。

说起来好绕口吧?看shell,很简单的。

首先你必须有个linux的机器,比如在你的vps上运行下面指令:

ssh-keygen -t rsa

根据提示设置passphrase,也就是私钥密钥,除了私钥外你还需要这个密钥才能解密私钥。

看到下面提示你就成功了:

Your identification has been saved in /root/.ssh/id_rsa.

Your public key has been saved in /root/.ssh/id_rsa.pub.

首先把公钥拿出来:

cat /root/.ssh/id_rsa.pub

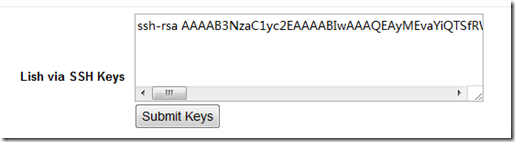

把回显复制出来,贴到Linode后台的Lish via SSH Keys框(我终于知道为啥这个框那么大了)

Submit提交上去。如果你是连接其他服务器比如Freebsd9.0之类的,你可以用SCP直接通过下面这条命令上传到服务器:

scp .ssh/id_rsa.pub [email protected]:.ssh/authorized_keys2

user替换为你的用户名,domain.com替换为你的IP或者域名。

把刚才cat到的回显复制到一个文件,后缀名.pub,比如lish.pub

再cat一下私钥:

cat /root/.ssh/id_rsa

同样保存为同名文件,切记,不加扩展名。(可以用editplus之类的保存就不会有编码问题和扩展名问题了)

大功告成了~首先示范在SecureCRT上用SSH Keys登陆:

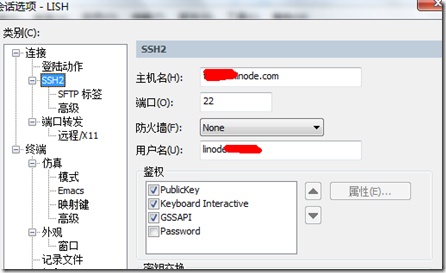

新建一个会话,在会话选项中切换到SSH2选项卡:

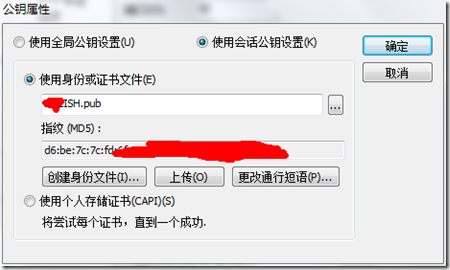

把Password的勾去掉,PublicKey按箭头移动到最前,点击PublicKey后点击属性:

选择公钥,按确定完成。

至此设置完成了,按下重新连接,提示输入密钥,完成,用证书登入SSH。

如果是在Putty还需要多一个步骤:

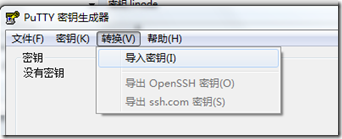

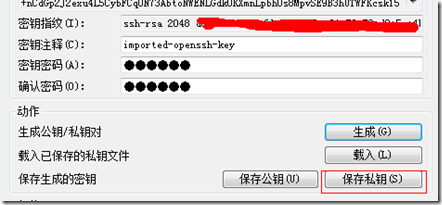

首先用puttygen.exe打开私钥:

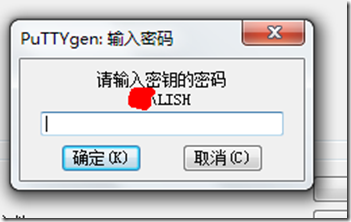

输入密钥密码(如果有设置):

点击保存私钥保存为ppk文件

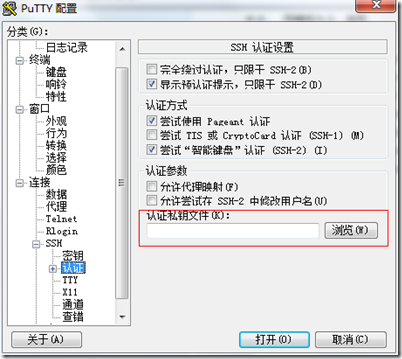

点开putty,在连接—SSH—认证—认证私钥文件导入ppk文件,输入主机信息,putty就会自动用私钥连接了。

不过貌似putty中文版有后门?不知道呢,反正不用。

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.2 (KHTML, like Gecko) Chrome/15.0.874.121 Safari/535.2

好久没折腾这个了

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_7_3) AppleWebKit/534.53.11 (KHTML, like Gecko) Version/5.1.3 Safari/534.53.10

灵曦酱才不笨呢 既然能写出这样的文章,肯定很聪明

既然能写出这样的文章,肯定很聪明

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_7_3) AppleWebKit/534.53.11 (KHTML, like Gecko) Version/5.1.3 Safari/534.53.10

(抱抱

Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; Trident/5.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; Media Center PC 6.0; .NET4.0C; .NET4.0E; Zune 4.7; Tablet PC 2.0; SE 2.X MetaSr 1.0)

折腾了一堆又不用..想穿墙,自由娘不就行了么

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11

乃肯定没认真看我写的东西呐…(委屈..

我是说我不用putty,但是用的是SecureCRT那..

翻墙什么的,方法太多了,还没必要借助自由娘之类的第三方服务器呢

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.1 (KHTML, like Gecko) Chrome/14.0.802.30 Safari/535.1 SE 2.X MetaSr 1.0

没有相关环境啊,你写的命令在哪里输入都不知道.看到lish和母鸡有关就误以为可以吃,后面看到使用私钥就以为是要翻墙了.

那么,用这个私钥可以连接到什么?连接到什么之后,又能干什么?

Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/535.3 (KHTML, like Gecko) Maxthon/3.3.3.1000 Chrome/16.0.883.0 Safari/535.3

Putty有中文版?!……从来都去官网下的路过…0.62版使用中..

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11

估计是第三方汉化的吧

一直用的SecureCRT,putty只是为了适应实验环境特地下载的

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/536.5 (KHTML, like Gecko) Chrome/19.0.1084.52 Safari/536.5

第三方汉化的,据说有问题。

Mozilla/5.0 (Windows NT 6.1; WOW64; rv:10.0.2) Gecko/20100101 Firefox/10.0.2

呵呵这个是甚麽啊 不懂了啊

Mozilla/5.0 (Windows NT 5.1) AppleWebKit/535.18 (KHTML, like Gecko) Chrome/18.0.1010.1 Safari/535.18

话说网传putty的汉化版有人内置后门程序= = ←这受兔是怎么回事..

←这受兔是怎么回事..

Mozilla/5.0 (X11; Linux x86_64) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11

我还是习惯输入密码,因为这样更加安全~

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11

密码相对于本机来说也许会比较安全,但是在传输过程中使用证书无疑更加安全,而且证书也是可以加密码的,安全性有增无减。

Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:10.0.2) Gecko/20100101 Firefox/10.0.2

也对啊~

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.2 (KHTML, like Gecko) Chrome/15.0.874.121 Safari/535.2

vps又一个多月没碰了 不知道还在没在线

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_7_3) AppleWebKit/534.53.11 (KHTML, like Gecko) Version/5.1.3 Safari/534.53.10

啊呜这个完全看不懂地说><

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_7_3) AppleWebKit/534.53.11 (KHTML, like Gecko) Version/5.1.3 Safari/534.53.10

评论发送错误?

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_7_3) AppleWebKit/534.53.11 (KHTML, like Gecko) Version/5.1.3 Safari/534.53.10

阿拉这次可以了www话说上次老是发送错误orz

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11

诶诶。。。怎么会呢。。提示的什么错误呢。。博客娘可是很少傲娇的呢。。

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_7_3) AppleWebKit/534.53.11 (KHTML, like Gecko) Version/5.1.3 Safari/534.53.10

提示无法连接到服务器呢w不知道为什么,间歇性抽风?

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11

啊…最近akismet经常会审核不了评论…不知道是akismet服务器问题还是灵曦的问题呢….

Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/535.21 (KHTML, like Gecko) Chrome/19.0.1041.0 Safari/535.21

嘛、、、各种欢乐啊。。。

中文版的SSH和Winscp,乃还敢用么?~~颤抖是必须的~!

还好我一直用原版的Putty和Winscp~~嘻嘻

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11

还没用过这种方法呢,感觉好处就是不用手输密码,不过要是私钥泄露了就完了。

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.22 (KHTML, like Gecko) Chrome/19.0.1049.3 Safari/535.22

对的,私钥泄露就完了,不过私钥是保存在一个文件里面,我感觉文件泄露的可能性比被监听按键输入的可能性低一点,从FreeBSD9.0默认只支持私钥登陆应该能推断出私钥更安全。

Mozilla/5.0 (Windows NT 5.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.79 Safari/535.11

一般都用VPN

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.79 Safari/535.11

对于懒家伙的我。。。还是傻瓜SSH好了

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.79 Safari/535.11

这个蛮有用的!

Mozilla/5.0 (Windows NT 5.1; rv:11.0) Gecko/20100101 Firefox/11.0

很详细。受用。顶个。

Mozilla/5.0 (Windows NT 6.1; WOW64; rv:7.0.1) Gecko/20100101 Firefox/7.0.1

小鸡可以控制母鸡?

Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/536.11 (KHTML, like Gecko) Chrome/20.0.1132.47 Safari/536.11

呃。。。從來不用密钥的说。。。。

Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 5.1; Trident/4.0; EmbeddedWB 14.52 from: http://www.bsalsa.com/ EmbeddedWB 14.52; .NET CLR 2.0.50727; .NET CLR 1.1.4322; .NET4.0C; .NET4.0E; InfoPath.3; Alexa Toolbar; .NET CLR 3.0.4506.2152; .NET CLR 3.5.307

我这乱码怎么办?。。

Mozilla/5.0 (Windows NT 6.1; WOW64; rv:14.0) Gecko/20100101 Firefox/14.0.1

LISH和root有什么分别?你需要现在主机的LISH我也可以给你

Mozilla/5.0 (Windows NT 6.1) AppleWebKit/535.22 (KHTML, like Gecko) Chrome/19.0.1049.3 Safari/535.22

我们用的root,实际上是通过sshd服务远程连接服务器的,但是,LISH连接,就好像是人在计算机前面,本地操作一样,用LISH做重启等操作也更像是直接按下电源的操作,总之是更底层的操作,是从VPS母机发出的。暂时还不需要哦,谢谢XD

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_8_2) AppleWebKit/536.26.17 (KHTML, like Gecko) Version/6.0.2 Safari/536.26.17

唔… 居然通过Google搜索看到了这篇文章在结果列表里…